日食进攻 巫师进攻 血族进攻全是些什么?_以太坊

日食进攻 巫师进攻 血族进攻全是些什么?

日食进攻是一种进攻区块链技术网络的方式,攻击者根据这类方式尝试防护和进攻一个或好几个特殊客户,而不是进攻全部网络。

在本文里将表述以太币的一些特点,包含它的叔块体制,如何使它更非常容易遭受这类进攻。

区块链是一个区块链技术的协议书,它将数据库查询遍布在其网络中的好几个节点上,为以往、当今和将来的买卖创建共识机制。区块链中的算法设计表明为区块。

在一个区块链技术的区块链网络中,参加者愿意什么叫恰当的,而不是一个中间权威性。区块链也是全透明和不能变的,全部网络参加者都能够见到网络上产生的事儿,并且买卖日期不可以被变更,除非是根据一个商谈的体制。

创世区块

创世区块是一切区块链的第一个区块,该区块是系统软件的基本上起始点,并与全部将来的买卖相接。全世界第一个创世区块是由量子链建立的,在这里全过程中,他造就了BTC。

创世区块的存有使区块链可以根据容许创好的区块与之前的区块关联来转化成它的买卖历史时间。除此之外,创世区块在同歩网络节点层面有一个关键的作用——他们的数据库查询上都务必有同样的创世区块。这保证了区块链的分布式系统买卖簿对每一个人全是同样的,进而给予了安全系数。

碳链区块

碳链区块是全部历经认证并包括在区块链中的区块。为了更好地完成这一点,区块务必根据节点处理其分派的登陆密码迷题来得到网络的愿意。一旦网络达成一致,该区块就包括在区块链中,并由全部节点散播。那样,网络的每一个节点都是有新的区块,并做为它的一个认证点。

每一个合理区块內部包括一系列与该区块一起认证的买卖。比如,在BTC中,每一个合理区块均值安装2100笔买卖。一个合理区块中的每一笔买卖都被确定。

全部合理区块再次确定之前的买卖,充足维护网络上的全部区块和买卖。自然,每一个合理的区块包括一个容许认证的算法设计。该构造包含区块的哈希值、它的时间格式、它的nunco和它的区块买卖数据信息。检索备选解决方法的全过程称之为发掘,参加的节点称之为挖矿。为区块的登陆密码迷题转化成合理解决方法的每一个挖矿都变成引领者,并被容许明确未确认的买卖集。随后将他们增加到区块链中。

孤块

孤块或老旧块是不属于区块链的合理区块。当2个挖矿基本上与此同时认证区块时,或是当具备充足hach工作能力的攻击者尝试反转买卖时,能够建立这种数据信息。在这种状况下,网络的共识协议书将起功效,以决策什么区块将被包括在链中,什么将被孤立。

事实上,一个区块链网络被程序编写成一直钟爱最多的区块链。换句话说,它将挑选包括其他信息或解决过的买卖的区块。在BTC区块链中,孤块被丢掉,挖矿实行的工作中是没用的。

除此之外,恰好是因为这类种类的区块,大部分交易中心和一些钱夹将全自动等候附加的确定,才使资产可以用。他们根据测算客户已经接受的买卖和当今区块中间发掘了是多少区块来完成这一点。

>eth.getBlock(blockNumber)

}

>eth.syncing.highestBlock -eth.getTransaction(“ “).blockNumber

区块是怎样认证的?

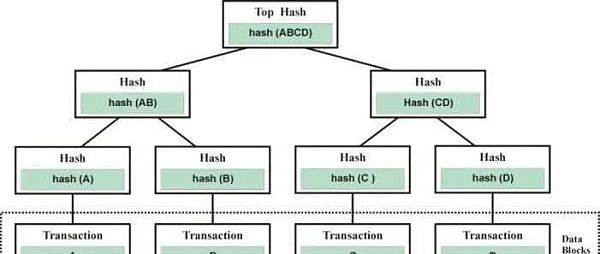

区块链系统软件应用Merkle树算法设计,这促使他们(在理论上)是不能变的。Merkle树是Ralph Merkle在1979年专利申请的,在密码算法中被普遍应用。Merkle树是认证共享资源数据信息是不是被变更、毁坏或变更的基本上方式,特别适合区块链,因为它是轻量的。比如,因为BTC的Merkle树形结构,客户的挪动钱夹不用免费下载全部的虚拟货币交易来认证他们。

给出区块中的每一个买卖相匹配于Merkle树中的一个叶片,根据hach单独买卖递归算法搭建Merkle根。

对买卖(叶)开展hach以建立附加的叶节点,这种叶节点很有可能相匹配于区块链网络中的买卖。虽然能够从很多的买卖中建立Merkle树,但Merkle根一直相匹配于一个32字节数或256位的字符串数组(比如,SHA256hash算法一直輸出32字节数的固定不动长短,而无论键入的尺寸)。根据这类方法,我们可以应用小到32字节数的数据信息来认证高达数千个买卖。

依据实例,一切变更,不管多么的小,都是会阻拦对Merkle根的认证,并使区块链的一部分或所有历史时间无效。

以太币与BTC的一个不同点取决于,它有一个迅速的区块建立体制,致力于加速交易方式。可是,当区块转化成中间的间隔时间十分短(大概15秒)时,会建立很多孤块,由于将全部这种区块都包括在区块链中是低效能的。

这造成了挖矿在沒有奖赏的状况下浪费时间,错过良好的机会哦!在区块上工作中的难题。为了更好地处理这个问题,以太币的开发人员发布了GHOST协议书。

GHOST意味着Greedy Heaviest Observed Subtree,这一定义非常简单。它奖赏这些认证孤块的挖矿,虽然其奖赏小于规范区块。为了更好地释放出来奖赏,区块务必被碳链中的区块引入——或是叔块。

该体制的另一个优势是解决了网络去中心化的难题。当迅速建立区块时,大中型挖矿软件非常容易垄断性区块认证,造成较小的竞争者建立成千上万没用的孤块。

以太币区块链中有二种种类的区块:

碳链区块是包括在以太币区块链中的区块。发觉它的挖矿将得到奖赏。

叔块是历经身份认证但未包括在主区块链中的区块。挖矿因而获得的酬劳比合理区块低。

想像一下,2个在全球不一样地区的挖矿在同一时间采掘同一个区块。随后他们在全部网络中散播他们的区块。这很有可能会在链中产生矛盾,因此 务必挑选一个,而很大的区块一直获得胜利。未被选定的区块将变成弃儿(在BTC中)或大伯(在以太币中)。与BTC不一样的是,以太币挖矿将得到 1/8 的详细区块奖赏以发掘叔块。

叔块奖赏怎样运行

碳链区块的挖矿能够引入叔块,当她们那样做时,一个附加的奖赏分派给碳链区块的挖矿和叔块的挖矿。碳链中包括的每一个区块能够引入数最多2个叔块,并为每一个引入的叔块给予1/32的详细区块奖赏。殊不知,付款给挖矿的酬劳伴随着時间的变化而降低。

根据确保对消耗的测算工作中的赔偿,并根据使奖赏伴随着時间的变化而降低,市场竞争链上的挖矿有驱动力加回去碳链。这种叔块有利于链安全性,也降低51%的进攻几率。

在以太币挖矿软件中,能够以多种多样方法遍布:

占比付款方案

在这个简易的计划方案中,挖矿将依据在池发觉的2个区块中间的间隔时间内递交的个股总数得到相对应的奖赏。因而,一个区块奖赏B将在池里的N个挖矿中间依据她们分别递交的市场份额开展分派。

按最终 N 股付款 (PPLNS)

(PPLNS)方案依照近期递交的N股市场份额占比分派奖赏。

根据序列的付款方案

Ethpool3是第一个引进根据序列奖励制度的以太币开采池。在这里一体制下,挖矿对递交给池营运商的每一市场份额积累个人信用。每一次由池采掘一个详细的区块时,区块奖赏被分派给池里积累个人信用账户余额最大的挖矿。随后,顶尖挖矿将其个人信用账户余额重设为他们自己和池中第二高的个人信用账户余额中间的差别。

引入关联造就了一个附加的锻造奖赏,针对一般区块使用者是详细区块奖赏的1/32,针对叔块的 (8 - i)/8。依据引入的区块高宽比,自变量i的范畴是1到6。

除开提升区块链的构造,以太币也有此外2个安全性改善。一个是任意摆脱平手标准。一个节点并不是接纳接受到的第一条链,只是在全部接受到的同样长短的链中任意挑选一条链。γ的数量不会再是固定不动的,相当于市场竞争链数的最后。另一个总体目标是免去叔块的开采发展战略。

日食进攻是怎样工作中的?

日食进攻规定攻击者操纵服务器节点的丧尸网络(每一个节点都是有自身的IP地址),并测算出受害人的相邻节点,大部分是根据不断实验。完成这一总体目标需要的勤奋在于网络的经营规模和特性,但假如取得成功,攻击者将在受害人销户并加回去网络后操纵全部联接节点。

在这个情景中,有三个参加者——攻击者、受害人和一个诚信节点。假如受害人发觉了一个区块,攻击者就不容易将此区块散播到网络。假如攻击者发觉了一个区块,她们就和受害人共享。根据这类方法,攻击者给自己和被遮掩的节点建立了一个独享区块链。

那样,攻击者能够得到比诚信挖币多 96.4% 的盈利。日食进攻是很有可能的,由于在区块链技术的网络中,一个节点不可以与此同时联接到网络上的全部别的节点。反过来,为了更好地提高工作效率,一个给出节点将联接到一组选中的别的节点,这种节点先后联接到自身的选中组。因而,仅应用两部具备唯一IP地址的电子计算机就可以进行日食进攻。

以太币取决于根据一种名叫Kademlia的协议书的结构型网络,该协议书致力于让节点更合理地联接到别的节点。根据应用密钥生成优化算法,攻击者能够十分快速地建立无尽总数的节点ID(点到点网络上的标志符)。更槽糕的是,攻击者乃至能够建立节点 ID,使他们比任意节点 ID 对受害人更具有诱惑力,大部分将受害人吸引住到她们身旁。

以太币有三个特点很有可能使其非常容易遭受日食进攻。最先,迅速建立区块会造就出无穷的疏松区块,根据提升以太坊的供给量间接性侵害了诚信挖矿的权益。次之,叔块体制代表着节点能够从这种区块中盈利。第三,以太币提高的节点连通性为攻击者给予了动因。

网络信息安全层面的巫师进攻就是指一个人尝试根据在同一个网络上建立好几个真实身份/帐户/节点来对接网络,而这种真实身份/节点对该网络的别的参加者而言好像是不一样的唯一真实身份。巫师进攻身后的动因是毁坏信誉系统软件中的权威性/权利。用更简易的专业术语来了解这一点——总体目标是让网络中的大部分人依照造成这类进攻的本人的必须在网络中实行全过程(与网络内的标准集不一致)。使我们根据现实世界的状况能够更好地了解这一点,该状况造成了许多焦虑不安,但这将有利于使这一定义更非常容易,与它造就的状况不一样。。

如今,在深入了解区块链与巫师进攻的关联及其怎样阻拦他们以前,先简略介绍一下巫师这一名称是怎样被挑选的。1973年《女巫》一书出版发行。它讲的是一个名字叫做 Sybil Dorsett的女性,她已经接纳精神分析学家Cornelia B. Wilbur的医治,她身患分离性身份核查阻碍,也被称作双重人格阻碍。因为这一定义的相似度,微软公司研究所的Brian Zill提议将其取名为Sybil Attack。

区块链网络是一个很容易遭受进攻的系统软件。区块链网络由不一样的节点构成,这种节点应用工作单位证明(Proof of Work, PoW)等共识算法得到一个结果,即要加上的区块是不是恰当。因为的共识规定大部分人对区块的真实有效达成一致,因而规定这种节点不会受到单独实体线的操纵,那样就可以避免出现常见故障节点的提升。这就是 Sybil 进攻的部位:假如攻击者建立了充足多的假真实身份,攻击者就可以从网络中战胜诚信节点。在这类状况下,乃至能够变更买卖次序;可是管理方法这般很多的计算水平被觉得基本上是不太可能的。

为了更好地避免 巫师进攻区块链网络,应用了不一样的共识算法,如工作单位证明(Proof of Work, PoW)、利益证实(Proof of Stake, PoS)、授权委托利益证实(Delegated Proof of Stake, DPoS)。尽管他们不可以立即阻拦巫师进攻,但他们使攻击者基本上不太可能开展巫师进攻。这种共识算法身后的一同定义是额外在网络中建立真实身份的成本费。比如,在工作单位证明(PoW)共识算法中,客户务必实行一系列艰难的测算,随后仅有她们才可以加上区块。一个尝试很多假真实身份吞没网络的攻击者将迫不得已处理相对应频次的测算,在预估周期时间中耗费钱财,使进攻更为艰难和低效能。这就是限定攻击者泛滥成灾并对接网络的缘故。

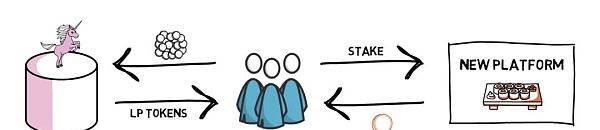

血族进攻的第一步是激励另一个服务平台的流通性服务提供者将她们的LP代币总(意味着所给予的流通性)质押到一个新平台。

在Sushi的事例中,Uniswap的流动性提供者被鼓励将她们的LP代币放到SushiSwap上,那样她们就可以得到以SUSHI代币付款的额外奖励。SushiSwap一开始就为SUSHI代币制订了一个非常激进派的发售计划——每一个以太币区块链1000个SUSHI,分发送给Uniswap的好几个不一样池的流动性提供者,如SNX-ETH、LEND-ETH、YFI-ETH、LINK-ETH。让好几个DeFi社群参加进去的念头早已被Yam取得成功地选用,并被SushiSwap反复运用。

一旦协议书吸引住了充足的流动性,血族进攻的下一步便是将已质押的LP代币迁移到一个新平台。这样一来,一个新平台就可以将迁移的流动性用以自身的全自动做市商,不但盗取了流动性,还盗取了第一个服务平台的成交量和客户。

流动性大部分是以第一个服务平台被抽走,迁移到第二个服务平台,因而而出名“血族进攻”。

说到Sushi,这就是Sushi的MasterChef合同书充分发挥的地区。MasterChef合同一旦被开启,就可以将LP代币从Uniswap迁移到Sushiswap,大部分盗取了Uniswap的流动性。一旦流动性迁移,就可以马上用以SushiSwap上的买卖。

为了更好地激励流动性提供者参加迁移,因此 计划了一些附加的鼓励对策。最先,SUSHI流动性挖币计划将在迁移后再次开展,但消耗量会降低(每一个区块链一百个SUSHI)。最重要的是,这些决策拥有SUSHI代币而不是售卖代币的人将从SushiSwap得到一大笔交易手续费。

在一个取得成功的血族进攻完毕后,一个新的协议书理论上应当能够获得初始新项目的很多流动性、客户和成交量。

这大部分便是血族进攻的计划。

标签:

区块链热门资讯

区块链的扩容计划方案和关键的二层互联网计划方案 近些年,持续有技术性开发者和新项目精英团队明确提出各式各样的解决方法。这种解决方法,关键能够分成两类:链上扩容和链下扩容。 链上扩容,便是立即在区块链上“做手术”——改动标准,包含区块链尺寸、共识机制这些。

2021/6/25 14:09:3011幅图了解2021上半年度NFT市场产生什么转变 如同DeFi的暴发让人始料不及,NFT于今年初至今的发展潜力一样超出大部分人的预料。 在今年的1月逐渐,数据个人收藏卡NBA Top Shot销售额俱增,于2月本月提升两亿美金,推动数字货币市场将眼光转为NFT行业。

2021/6/25 13:36:52金黄观查|马斯克很“风趣” 事实上,马斯克很“风趣”。做为“富豪”的他很善于活跃性在twiter上。也有和数字货币行业里的人员满嘴跑火车。 6月25日,马斯克发过一个twiter。 其內容提出问题安裝电灯泡必须是多少位比特币极端化现实主义者(Bitcoin maxis),并进而比特币极端化现实主义者的语气自答到“这并不太好笑!”。

2021/6/25 13:36:27 比特币

比特币